La pandemia di COVID-19 ha evidenziato come non mai l’importanza della digitalizzazione per la società europea.

E’ ben noto come le tecnologie digitali portino continuamente nuovi modi per apprendere, intrattenere, lavorare, esplorare e soddisfare le proprie ambizioni. Portano anche nuove libertà e diritti e offrono ai cittadini dell’UE l’opportunità di andare oltre le comunità fisiche, le posizioni geografiche e le posizioni sociali.

Tuttavia, ci sono ancora molte sfide associate al passaggio a un mondo digitale che devono essere affrontate. L’UE deve aumentare la sua autonomia strategica nella tecnologia e deve sviluppare nuove regole e tecnologie per proteggere i cittadini da prodotti contraffatti, furti informatici e disinformazione: in sintesi, l’UE deve affrontare il divario digitale. Pertanto, nel prossimo decennio, la visione dell’UE è per un mondo digitale che dia potere alle persone e alle imprese e che sia modellato attorno a un approccio incentrato sull’uomo, sostenibile e più prospero. La “bussola digitale” utilizza i quattro punti cardinali per identificare i principali obiettivi da raggiungere nel prossimo decennio:

(Fonte: ec.europa.eu/info/strategy/priorities-2019-2024)

e cioè:

- una popolazione digitalmente qualificata e professionisti digitali altamente qualificati;

- infrastrutture digitali sicure e sostanziali;

- trasformazione digitale delle imprese;

- digitalizzazione dei settori pubblici.

Le aree chiave per garantire il raggiungimento di questi obiettivi includono il cloud computing, l’intelligenza artificiale, le identità digitali, i dati e la connettività[1].

Nel nostro Paese, il Sistema Pubblico di Identità Digitale – SPID è il sistema unico per accedere tramite identità digitale ai servizi online erogati dalla P.A. e dai privati aderenti al sistema stesso: cittadini e imprese possono accedervi da qualsiasi dispositivo con un’identità digitale unica.

Si tratta di un sistema semplice per l’utente finale, normalizzato a livello nazionale[2], non esclusivo ma inclusivo, integrabile al sistema europeo, come vedremo infra.

L’identità SPID si ottiene facendone richiesta a uno degli identity provider (gestori di identità digitale), che è possibile scegliere liberamente fra quelli autorizzati dall’ Agenzia per l’Italia Digitale – AgID[3].

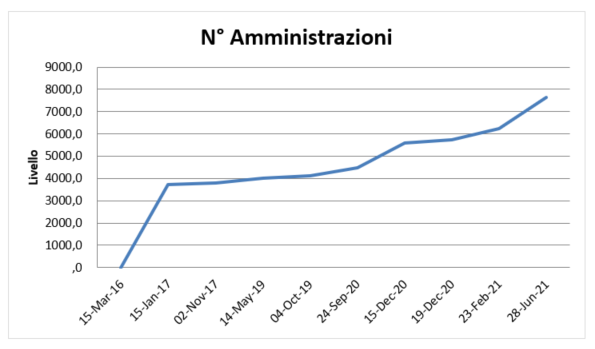

Il numero delle amministrazioni che hanno adottato SPID progressivamente (alla data indicata) arriva a 7.653 al 28 giugno 2021, come evidenziato nel seguente grafico:

Il nuovo trend ascendente a partire da marzo 2021 è visibilmente iniziato dopo che il cd. “Decreto Semplificazioni” ha stabilito che entro il 28 febbraio 2021 le PA dovevano integrare SPID e Carta d’Identità Elettronica (CIE) come uniche credenziali da utilizzare per accedere ai servizi digitali delle PA centrali e locali italiane.

Il sistema SPID è costituito come insieme aperto di soggetti pubblici e privati che, previo accreditamento AgID, gestiscono i servizi di registrazione web e di messa a disposizione delle credenziali e degli strumenti di accesso in Rete nei riguardi di cittadini e imprese per conto delle pubbliche amministrazioni.

Si distinguono tre diversi ruoli:

- gestore delle identità (Identity Provider, IdP), che fornisce le credenziali di accesso al sistema (identità digitali) e gestisce i processi di autenticazione degli utenti;

- fornitore di servizi (Service Provider, SP), che gestisce l’autorizzazione tramite il login ed eroga il servizio.

- gestore di attributi qualificati (Attribute Authority, AA), che fornisce attributi che qualificano gli utenti (stati, ruoli, titoli, cariche), finalizzati alla fruizione dei servizi. E’ inserito nell’apposito registro AGID e consente di rilevare il possesso di particolari requisiti ai fornitori di servizi.

AgID, d’intesa con il l’Autorità Garante per la privacy, ha definito le regole tecniche per l’adozione del sistema SPID. Essa gestisce inoltre le procedure di accreditamento dei gestori di identità digitale e svolge inoltre attività di vigilanza sull’operato degli identity provider.

Con lo SPID i Service Provider possono infatti richiedere solo le informazioni minime necessarie all’erogazione del servizio e tali dati sono mantenuti solo per il tempo necessario alla verifica, secondo il GDPR.

L’identità SPID è costituita da credenziali con caratteristiche differenti in base al livello di sicurezza richiesto per l’accesso[4]. Esistono tre livelli di sicurezza:

- il primo permette di accedere ai servizi online attraverso un nome utente e una password scelti dall’utente;

- a nome utente e password si aggiunge un codice temporaneo di accesso (one-time password[5]), fornito tramite SMS o app;

- al terzo livello, oltre al nome utente e la password, si richiede un supporto fisico per l’identificazione, ad esempio una smart card [6].

Attualmente i SP sono i seguenti:

Solo i SP Aruba, Poste e Sielte forniscono il terzo livello di sicurezza.

SPID supporta (solo per il primo livello attualmente) l’autenticazione unica Single Sign-On (SSO): in pratica, dopo aver fatto l’accesso per un servizio non è necessario ripetere l’autenticazione se accedo ad altri servizi.

Lo SPID si basa su una ‘federazione SAML 2.0’: SAML è un framework basato su XML e consente a diverse organizzazioni (con diversi domini di sicurezza) di scambiare in modo sicuro informazioni di autenticazione e autorizzazione[7].

Utilizzando SAML, un’organizzazione può fornire informazioni sulle identità degli utenti e sui privilegi di accesso a un fornitore di servizi in modo sicuro, protetto e standardizzato. Ciò può includere applicazioni Business to Business (B2B) e Applicazioni Business to Consumer (B2C).

Ci sono tre ruoli principali in questa comunicazione:

- Utente finale

- Provider di identità (IdP)

- Fornitore di servizi (SP)

I provider di identità (IdP) forniscono risorse online per fornire l’autenticazione agli utenti finali sulla rete. A volte questi sono anche chiamati provider di servizi di identità o provider di asserzioni di identità. I provider di servizi (SP) forniscono risorse a un utente finale per Single Sign On (SSO).

Ecco due esempi di flussi SSO[8]:

- Flusso SSO avviato dal fornitore di servizi SAML

l’utente finale avvia il processo di accesso al SP, che reindirizza l’utente all’IdP con una richiesta SAML (AuthnRequest). La richiesta SAML conterrà le informazioni necessarie affinché l’IdP possa autenticare l’utente finale e rispondere all’SP con la corretta Asserzione SAML (SAMLResponse).

- Flusso SSO avviato dal provider di identità SAML

l’utente finale avvia il processo di accesso presso l’IdP. L’IdP deve essere configurato con le informazioni sui metadati SAML dell’SP, come URL consumatore asserzione, emittente e pubblico. L’IdP invierà un’asserzione SAML (SAMLResponse) all’SP che quest’ultimo convaliderà in base ai requisiti configurati.

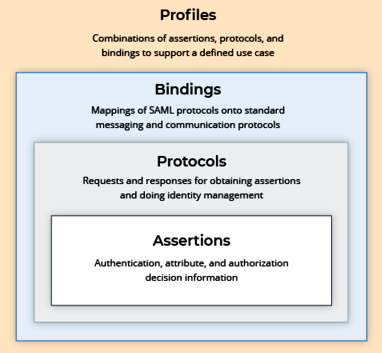

Gli standard SAML forniscono una richiesta/risposta per lo scambio di messaggi XML tra questi ruoli. Lo standard specifica le seguenti quattro componenti principali: profili, asserzioni, protocollo e associazione.

- Il profilo SAML descrive in dettaglio come le asserzioni, i protocolli e le associazioni SAML si combinano per supportare un caso d’uso definito.

- SAML Bindingè una mappatura di un messaggio di protocollo SAML su formati di messaggistica standard e/o protocolli di comunicazione.

- I protocolli SAML descrivono come vengono impacchettati gli elementi SAML.

- Le asserzioni SAML contengono un pacchetto di informazioni sulla sicurezza o informazioni sulle decisioni.

E così l’aggiunta di un nuovo Service Provider alla rete SPID avviene tramite lo scambio di metadati con l’ Identity Provider con il quale si vuole accoppiare. La federazione permette quindi al Service Provider di estendere la platea dei suoi utenti a quelli attualmente iscritti all’ Identity Provider di aggancio. Purtroppo ad oggi, non risulta una federazione tra i vari Identity Provider per cui è necessario, al momento del login, selezionare l’ Identity Provider in cui l’utente risultato accreditato.

Un punto fermo sin dall ‘inizio è che per l’utente sia le credenziali sia l’uso dei servizi non devono imporre vincoli come ad es. l’uso di uno specifico hardware.

Tornando al livello sovranazionale, le tecniche e i protocolli su cui si basa SPID sono già stati sperimentati a livello europeo e adottate dai progetti sperimentali Stork e Stork II (Secure idenTity acrOss boRders linKed)[9].

In quest’ottica – ai fini del mutuo riconoscimento dei mezzi di identificazione elettronica adottati tra Stati membri – l’Agenzia per l’Italia Digitale ha completato nel mese di luglio 2018 il processo di prenotifica alla Commissione Europea del sistema SPID iniziato nel dicembre 2017, come previsto dall’art.9 del Regolamento e successiva Decisione Esecutiva EU 2015/1984 del 3 novembre 2015[10] che definisce le circostanze, i formati e le procedure delle notifiche. Il processo di notifica è stato ultimato e lo SPID è stato pubblicato nella Gazzetta Ufficiale dell’Unione Europea C318 del 10 settembre 2018.

La notifica comporta che dopo un anno, quindi dal 10 settembre 2019, l’identità digitale SPID deve poter essere usata per l’accesso ai servizi in rete delle pubbliche Amministrazioni dell’Unione che richiedono credenziali di livello 2 o 3.

Lo SPID diviene quindi uno strumento unico per la nostra identità digitale in tutta l’Unione europea[11].

Le pubbliche amministrazioni possono adempiere agli obblighi aderendo al Nodo eiDAS italiano gestito da Agid[12] ai massimi livelli di:

- Interoperabilità

Il nodo eIDAS consente a persone e imprese di utilizzare i propri eID nazionali per accedere a servizi pubblici in altri paesi dell’UE con un codice univoco. - Sicurezza

Gli elevati livelli di sicurezza dei sistemi eID con login eIDAS riducono il rischio di furto di identità e l’uso inappropriato delle informazioni personali la tua privacy è garantita. - Fiducia

Il login eIDAS conferisce validità giuridica alle transazioni transfrontaliere e lo stesso status giuridico dei tradizionali processi cartacei; ovunque tu sia e da qualsiasi dispositivo.

Inoltre, a completamento della nostra strategia “disruptive”, anche le PA devono adottare il sistema PagoPA per il pagamento digitale dei servizi (la scadenza era entro fine febbraio 2021). Sinergicamente, le funzionalità dell’ app IO[13] verranno progressivamente ampliate per consentire agli utenti di effettuare autocertificazioni o inoltrare richieste e dichiarazioni direttamente dal proprio smartphone.

Prima di concludere, è utile far riferimento a due importanti esempi di implementazione del sistema SPID nella vita di tutti i giorni.

Nel primo caso, nell’ottica di “favorire al meglio la transizione ecologica e digitale e rispondere all’esigenza di garantire soluzioni più adeguate alle mutate condizioni economiche e di contesto del Paese, il GSE ha deciso di adottare SPID, garantendo così più rapidità e sicurezza agli oltre 700mila accessi al mese all’Area Clienti, la piattaforma attraverso la quale è possibile richiedere i servizi al Gestore, oltre ad essere il principale punto di accesso per dialogare con l’azienda. (..) L’adozione del sistema SPID rappresenta un primo importante obiettivo raggiunto lungo questo percorso di digitalizzazione e ammodernamento delle funzioni disponibili. (..) La transizione digitale consentirà al GSE di erogare servizi in modo più semplice e sicuro e l’attivazione di SPID garantirà in futuro di individuare i servizi che potranno essere forniti ai cittadini, alle imprese e alla Pubbliche Amministrazioni interamente in modalità digitale”[14].

Il secondo caso riguarda l’applicazione mobile LepidaID di Lepida, già presente sugli Store di Google e di Apple, che è stata rinnovata per gli utenti possessori di identità LepidaID utilizzatori dei servizi online aderenti a Spid. “Con la nuova versione della App, l’utente accede a un servizio e subito dopo avere scelto LepidaID nella lista dei gestori di credenziali Spid può decidere di autenticarsi più velocemente senza dovere inserire username e password, ma semplicemente inquadrando con la App LepidaID il QR Code che sarà mostrato nella pagina web di login del servizio scelto. Per utilizzare la App è necessario effettuare un’operazione di associazione dell’App all’identità LepidaID”[15].

Infine, dal punto di vista degli utenti, al 30 aprile scorso essi hanno superato i 20 milioni, “quasi 14 milioni in più rispetto allo scorso aprile. Quest’anno il tasso di crescita settimanale di identità rilasciate è quasi triplicato, annuncia il ministero per l’innovazione tecnologica e la transizione digitale: da 70mila alle oltre 200mila attuali, sostenuto anche dall’intenso lavoro dei gestori di identità, responsabili dell’attivazione e dell’accesso con Spid per i cittadini”[16].

Un trend incoraggiante, pur se viziato dalle circostanze affatto ‘particolari’ del periodo, ma che comunque va nel segno delle ricordate strategie europee.

“Con l’identità digitale europea potremo fare in qualsiasi Stato membro quello che facciamo nel nostro paese senza costi aggiuntivi e con minori ostacoli, ad esempio affittare un appartamento o aprire un conto bancario all’estero, e tutto questo in modo sicuro e trasparente- spiega la commissaria al Digitale Margrethe Vestager – Così saremo noi a decidere quante informazioni desideriamo condividere su noi stessi, con chi e per quale finalità. Si tratta di un’opportunità unica che ci permetterà di sperimentare ancora di più che cosa significhi vivere in Europa ed essere europei”[17].

Sergio Guida

[1] Un’efficace sintesi grafica e rinvii alle analisi di dettaglio delle strategie europee sui temi sono disponibili in https://ec.europa.eu/info/strategy/priorities-2019-2024/europe-fit-digital-age/europes -digital-decade-digital-targets-2030_it

[2] Il primo provvedimento è stato il Decreto del Presidente del Consiglio dei Ministri 24 ottobre 2014, Definizione delle caratteristiche del sistema pubblico per la gestione dell’identita’ digitale di cittadini e imprese (SPID), nonche’ dei tempi e delle modalita’ di adozione del sistema SPID da parte delle pubbliche amministrazioni e delle imprese. (14A09376) (GU Serie Generale n.285 del 09-12-2014) in https://www.gazzettaufficiale.it/eli/id/2014/12/09/14A09376/sg.

Il 28 luglio 2015, con la Determinazione n. 44/2015, sono stati emanati da AgID i quattro regolamenti (accreditamento gestori, utilizzo identità pregresse, modalità attuative, regole tecniche) previsti dall’articolo 4, commi 2, 3 e 4, del DPCM 24 ottobre 2014 con cui il sistema SPID è divenuto operativo.

Il regolamento che disciplina le modalità di accreditamento dei gestori di identità digitale è entrato in vigore il 15 settembre 2015, data dalla quale i soggetti interessati hanno potuto presentare domanda all’Agenzia per l’Italia Digitale.

Il 19 dicembre 2015, nel rispetto delle procedure previste dalle norme, AgID ha accreditato i primi tre gestori di Identità SPID: InfoCert S.p.A., Poste Italiane S.p.A. e Tim (attraverso la società Trust Technologies del gruppo Telecom Italia). Il 15 settembre 2016 sono stati accreditati Aruba Pec S.p.A. e Sielte S.p.A, il 12 maggio 2017 Namirial S.p.A. e Register.it S.p.A.

Dal 15 marzo 2016 i primi tre gestori di identità digitale hanno incominciato a rilasciare le prime identità SPID a cittadini e imprese richiedenti. Entro il mese di giugno 2016 era prevista l’adesione a SPID di 14 amministrazioni pilota: Agenzia delle entrate, Equitalia, INPS, INAIL, Comune di Firenze, Comune di Venezia, Comune di Lecce, Comune di Genova, Regione Toscana, Regione Liguria, Regione Emilia-Romagna, Regione Friuli-Venezia Giulia, Regione Lazio, Regione Piemonte e Regione Umbria.

[3] L’Agenzia per l’Italia Digitale è “l’agenzia tecnica della Presidenza del Consiglio che ha il compito di garantire la realizzazione degli obiettivi dell’Agenda digitale italiana e contribuire alla diffusione dell’utilizzo delle tecnologie dell’informazione e della comunicazione, favorendo l’innovazione e la crescita economica. AgID ha il compito di coordinare le amministrazioni nel percorso di attuazione del Piano Triennale per l’informatica della Pubblica amministrazione, favorendo la trasformazione digitale del Paese. AgID sostiene l’innovazione digitale e promuove la diffusione delle competenze digitali anche in collaborazione con le istituzioni e gli organismi internazionali, nazionali e locali”, come si legge al sito https://www.agid.gov.it/it/agenzia/chi-siamo.

[4]Cfr. ad es. Alessandro Mastromatteo e Benedetto Santacroce, Identità digitale: tre livelli di sicurezza per lo Spid , IL SOLE 24 ORE, 13 settembre 2018 in https://www.ilsole24ore.com/ art/identita-digitale-tre-livelli-sicurezza-lo-spid-AE9fGoiF.

[5] “Una one-time password è una password che può essere utilizzata un’unica volta e che, dopo l’utilizzo, perde validità. La password ‘usa e getta’ è generalmente costituita da un codice OTP alfanumerico (lettere e numeri) e viene generata ex novo ogni volta che si esegue una procedura di accesso. Dopo che l’utente ha eseguito l’accesso con una one-time password, questa perde la propria validità e non può più essere utilizzata all’accesso successivo.

Le password usa e getta vengono spesso utilizzate nell’ambito della cd. autenticazione a due fattori, ad esempio nell’online banking. Questo passaggio aggiuntivo permette di innalzare in modo significativo il livello di sicurezza: anche se, durante la procedura di accesso, un soggetto non autorizzato riuscisse ad accedere alla password normale, gli mancherà comunque la password usa e getta dinamica, poiché questa viene generata solo all’occorrenza. Per questo sempre più servizi online stanno passando all’utilizzo dell’autenticazione a due fattori, in particolare se in gioco ci sono dati sensibili”. (..) Le password usa e getta generate dinamicamente rappresentano oggi il metodo più utilizzato. Molto diffusi sono ad esempio i generatori di password hardware sotto forma di piccoli dispositivi denominati anche token OTP. Ciò che li accomuna è la presenza di un display e la capacità di generare password usa e getta a ogni nuova procedura di accesso semplicemente premendo un pulsante. Per generare una password usa e getta dinamica viene utilizzato uno speciale algoritmo e in base al metodo di generazione, la password può essere di tre tipi:

- basata sul tempo: il generatore di password (client) e il server generano password abbinate utilizzando lo stesso algoritmo. Questo tipo di password, detta Time-based One Time Password (TOTP) è pertanto nota sul lato client e sul lato server ed è valida per un determinato lasso di tempo, solitamenteda uno a quindici minuti.

- basata su evento: generata attraverso l’esecuzione di una determinata azione, ad esempio premendo un tasto sul generatore token. Come nel processo basato sul tempo, anche in questo caso sul lato server e sul lato client lavora lo stesso algoritmo. La password viene calcolata sulla base dell’ultima password valida e può così essere sincronizzata con il server.

- generata su richiesta del server (meccanismo challenge-response): il server invia una richiesta (challenge) alla quale il client deve rispondere (response). Il client riceve un determinato valore dal server e, con questo, calcola la password usa e getta. Poiché il server conosce l’algoritmo e il valore prestabilito, è in grado di verificare la password generata”, come si legge al sito https://www.ionos.it/digitalguide/ server/sicurezza/cose-una-one-time-password-otp/.

[6] “Una smart card è un microchip sicuro che consente l’autenticazione dell’utente mediante la generazione, l’archiviazione e l’utilizzo di chiavi crittografiche. Le smart card sono una forte forma di autenticazione con segreti e chiavi crittografiche che è protetta logicamente e fisicamente, rendendone difficile la compromissione. L’autenticazione con smart card è un processo di accesso in due fasi: la card memorizza le credenziali della chiave pubblica di un utente e un numero di identificazione personale (PIN), che funge da chiave segreta per autenticare l’utente sulla smart card. Una smart card migliora la sicurezza: non puoi raccogliere i dettagli dell’utente (come un PIN) manomettendo queste carte.

Vantaggi dell’autenticazione tramite smart card:

- Sicurezza

Le smart card offrono una maggiore sicurezza rispetto alle carte a banda magnetica. Possono contenere microprocessori in grado di elaborare i dati direttamente senza connessioni remote. Inoltre, le informazioni memorizzate in una smart card non possono essere facilmente eliminate, modificate o recuperate. Anche se una smart card cade in mani malintenzionate, è altamente improbabile che una persona possa creare una copia duplicata e violare la sicurezza.

- Flessibilità

I dettagli della smart card possono essere aggiornati da remoto senza emettere una nuova card. Tali carte non possono essere duplicate, poiché sono crittografate e hanno un ID univoco. Utilizzando una smart card, un utente può accedere a più servizi, non è necessario portare con sé più carte separate.

- Produzione

Le smart card sono realizzate in plastica, oltre al microprocessore incorporato a basso costo. Questo le rende meno costose dei token digitali e di altre piattaforme di autenticazione. Inoltre, sono facilmente conformi agli standard di imballaggio dell’Organizzazione internazionale per la standardizzazione (ISO) e della Commissione elettrotecnica internazionale (IEC).

- Potenza di elaborazione

Le smart card sfruttano una piccola CPU che può svolgere anche altre funzioni, oltre alla semplice memorizzazione dei dati. Ad esempio, la CPU può contare il numero di volte in cui un utente inserisce il PIN in modo errato e blocca automaticamente quell’utente per un periodo specificato”, come si legge in https://www.parallels.com/blogs/ras/smart-card-authentication/.

[7] Il Security Assertion Markup Language, SAML è uno standard che facilita lo scambio di informazioni sulla sicurezza, sviluppato da OASIS (Organization for the Advancement of Structured Information Standards). A causa del numero crescente di applicazioni SaaS (Software as a Service) fornite a dipendenti e consumatori, è cresciuta la necessità di standard nel Single Sign On (SSO) sottostante e nella federazione delle identità, come SAML e OpenID. SAML ha preso piede rapidamente con i provider basati su cloud, come ad es. Google, Salesforce.com e WebEx.

[8] Gli esempi e la figura sono tratti da https://www.secureauth.com/blog/an-introduction-to-saml-security-assertion-markup-language/.

[9] STORK 2.0, il progetto paneuropeo che promuove la mobilità dei cittadini e delle imprese in Europa attraverso l’autenticazione e l’identificazione transfrontaliera (eID) si è concluso a settembre 2015. Il progetto è iniziato nel 2012 e ha coinvolto 55 organizzazioni, pubbliche e private, in 19 paesi europei. Ha ulteriormente sviluppato il quadro STORK per l’identificazione e l’autenticazione elettroniche transfrontaliere (eID) di cittadini e imprese nell’UE e nei paesi associati. STORK 2.0 consente ai cittadini di identificarsi a livello transfrontaliero utilizzando dati relativi all’identità provenienti da fonti autentiche e affidabili (fornitori di attributi) o di rappresentare altre persone fisiche o giuridiche, nel contesto di diversi ambiti di attività, come si legge in https://digital-strategy.ec.europa.eu/en/news/end-stork-20-major-achievements-making-access-mobility-eu-smarter.

[10] E’ la DECISIONE DI ESECUZIONE (UE) 2015/1984 DELLA COMMISSIONE del 3 novembre 2015 che definisce le circostanze, i formati e le procedure della notifica di cui all’articolo 9, paragrafo 5, del regolamento (UE) n. 910/2014 del Parlamento europeo e del Consiglio in materia di identificazione elettronica e servizi fiduciari per le transazioni elettroniche nel mercato interno [notificata con il numero C(2015) 7369] in https://eur-lex.europa.eu/legal-content/IT/TXT/HTML/?uri=CELEX:32015D1984&from=IT.

[11] Cfr. SPID – il Sistema Pubblico per la gestione dell’identità digitale, è stato disegnato in conformità al Regolamento eIDAS, e rappresenta una delle iniziative trasversali della Strategia per la Crescita Digitale 2014-2020, alla pagina web https://www.agid.gov.it /it/piattaforme/eidas/spid-verso-eidas.

[12] Il regolamento eIDAS è la base legislativa per le interazioni elettroniche tra imprese, cittadini e autorità pubbliche, migliorando la sicurezza e l’efficienza dei servizi online e delle transazioni di e-business nell’Unione Europea. Con il pulsante Accedi con eIDAS, il nodo italiano abilita l’interoperabilità transfrontaliera delle identità digitali (eID) e la sua implementazione consentirà la circolarità degli eID italiani tra gli stati membri dell’UE, come si legge in https://eid.gov.it/. Maggiori dettagli tecnici in https://eid.gov.it/assets/download/avviso_eidas/Avviso_eIDAS_01-2018.pdf e in https://eid.gov.it/assets/download/avviso_eidas/Avviso_eIDAS_02-2018.pdf.

[13]Cfr. ”Regolata dall’articolo 64 del nuovo Codice dell’Amministrazione Digitale (Cad), l’App IO funziona come unico punto di accesso online ai servizi pubblici. Il Cad prevede che le amministrazioni debbano rendere fruibili i propri servizi in rete attraverso l’app IO, “salvo impedimenti di natura tecnologica attestati da PagoPA S.p.A”. Al contempo, prevede la possibilità di presentare istanze, dichiarazioni e autocertificazioni mediante l’App IO. A tale fine, le amministrazioni devono avviare i progetti di trasformazione digitale entro il 28 febbraio 2021. IO funziona dunque come un canale che qualsiasi PA può utilizzare per inviare comunicazioni ai propri utenti: fornire aggiornamenti, ricordare scadenze o richiedere pagamenti relativi a un determinato servizio. Grazie all’app le amministrazioni potranno interagire con i cittadini in maniera più efficace, grazie a uno strumento in grado di:

- offrire servizi ai cittadini in modo sicuro, grazie al sistema di autenticazione che utilizza Spid o la Carta d’identità elettronica;

- proporre un’esperienza semplice e intuitiva, allineata con la qualità offerta da altre app con cui il cittadino è abituato a interagire (come ad esempio quelle per i trasporti e la mobilità urbana o per i pagamenti via smartphone).

L’App IO è, quindi, lo strumento pensato per abilitare concretamente la Cittadinanza Digitale, fornendo al cittadino un collegamento diretto (attraverso lo smartphone) con i servizi e le comunicazioni della PA, un punto di accesso unico per l’erogazione e la fruizione dei servizi pubblici”, come si legge in Federica Meta, App IO, ecco cos’è e come funziona l’applicazione dei servizi pubblici, CorCom, 25 Mag 2021 in https://www.corrierecomunicazioni.it/guide/app-io-ecco-cose-e-come-funziona-lapplicazione-dei-servizi-pubblici/.

[14]Come si legge in GSE (Gestore dei Servizi Energetici),TRANSIZIONE ECOLOGICA E DIGITALE: IL GSE INTRODUCE SPID PER IL PORTALE DEI SERVIZI 16/03/2021 in https://www.gse.it/ media/comunicati/transizione-ecologica-e-digitale-il-gse-introduce-spid-per-il-portale-dei-servizi.

[15]Cfr. “nasceva come App semplice ed essenziale per la generazione del codice di sicurezza temporaneo (Otp – One-Time Password) necessario per l’accesso con la propria identità digitale Spid LepidaID ai servizi che richiedono l’identificazione a due fattori, in alternativa alla ricezione via sms dell’Otp. Infatti, la maggior parte dei servizi accessibili con Spid richiede un’autenticazione di Livello 2 Spid che prevede una doppia verifica (password e Otp). L’utente in fase di autenticazione, dopo avere inserito username e password sceglieva se ricevere la Otp via sms oppure generarla con la App LepidaID. (..) In questa fase, l’utente viene invitato ad attivare lo sblocco tramite riconoscimento biometrico (se disponibile sul dispositivo), che potrà permettergli di evitare l’inserimento del Pin durante l’uso della funzione “Accesso con QR Code”. Successivamente, a ogni accesso ai servizi online sarà possibile utilizzare la modalità di ricezione della Otp, generata dal sistema LepidaID tramite sms, oppure generare il codice temporaneo tramite la App installata sul proprio smartphone oppure utilizzare la lettura del QR Code sempre attraverso la App. In caso di cambio di dispositivo, è possibile procedere con la disassociazione della App LepidaID, operazione che si può scegliere di effettuare o direttamente sulla App (tramite apposita voce del menù) oppure nella propria area personale a cui si accede da id.lepida.it. Si ricorda che l’applicazione mobile funziona anche in assenza di copertura cellulare e quindi anche quando l’sms non è ricevibile, riuscendo a rispondere alle problematiche espresse da alcune utenze che operano con connettività Internet, ma in aree ove per motivi orografici o ambientali non è presente la copertura cellulare”, come si legge in Corriere Comunicazioni, Spid, l’app di Lepida si evolve: autenticazione anche tramite QR code, 03 Mag 2021 in https://www.corrierecomunicazioni.it/pa-digitale/spid-lapp-di-lepida-si-evolve-autenticazione-anche-tramite-qr-code/.

[16]Cfr. Corriere Comunicazioni, Spid: gli utenti italiani a quota 20 milioni, triplicati in un anno, 30 Apr 2021 in https://www.corrierecomunicazioni.it/pa-digitale/spid-gli-utenti-italiani-a-quota-20-milioni-triplicati-in-un-anno/.

[17]Cfr. Federica Meta, Spid europeo, la Ue accelera. Vestager: “Opportunità unica per i cittadini” Corriere Comunicazioni.it, 03 Giu 2021 in https://www.corrierecomunicazioni.it/ pa-digitale/spid-europeo-la-ue-accelera-vestager-opportunita-unica-per-i-cittadini/.